The Equation Group penyerang siber terkuat

Dalam penyelidikan yang dilakukan Kaspersky Lab disebutkan, para staf ahli mereka berhasil menemukan jaringan peretas dunia maya The Equation Group, yang disebut oleh para staf penyelidik tersebut sebagai “raja mata-mata dunia maya”.

Peneliti mengatakan bahwa aktor yang bernama “The Equation Group” memiliki kode akses pada firmware hard drive (perangkat tegar) komputer, dan mampu membuat kendali jarak jauh (remote) untuk mereka targetkan pada orang atau institusi strategis yang ada di dunia, sehingga spyware dapat tak terdeteksi oleh program-program antivirus.

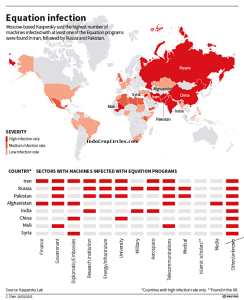

The Equation Group victims map. Peta dunia memperlihatkan komputer yang terinfeksi program malware di dunia oleh The Equation Group. (Kaspersky)

The Equation Group menurut Kaspersky adalah kelompok penyerang siber terkuat yang ada sekarang ini.

“Sama seperti Stuxnet dan Flame Groups, mereka berinteraksi satu sama lain. Mereka bisa melakukan eksploitasi lebih cepat daripada yang lain,” ujar tim keamanan Kaspersky Labs.

Para penyelidik Kaspersky menegaskan, The Equation Group secara aktif bekerja dari awal era 2000-an.

Namun, ada bukti yang menunjukkan bahwa kelompok tersebut sudah ada sejak tahun 1996.

Gerakan kelompok ini telah menginfeksi puluhan ribu komputer yang ada di lebih dari 30 negara.

Puluhan ribu komputer itu termasuk komputer-komputer instansi pemerintah dan juga perusahaan energi dunia, media massa, organisasi finansial, dan sektor-sektor lainnya.

Diantara negara-negara yang ditemukan adanya jejak kegiatan The Equation Group oleh para penyelidik Kaspersky, antara lain adalah Suriah, Rusia, Iran, Uni Emirat Arab, Libya, AS, Malaysia, Jerman, Prancis, Pakistan, Inggris, India, dan Brasil.

Peneliti mengatakan bahwa aktor yang bernama “The Equation Group” memiliki kode akses pada firmware hard drive (perangkat tegar) komputer, dan mampu membuat kendali jarak jauh (remote) untuk mereka targetkan pada orang atau institusi strategis yang ada di dunia, sehingga spyware dapat tak terdeteksi oleh program-program antivirus.

Cara NSA “menanam” spyware

Menanggapi hal ini, perusahaan Western Digital, Seagate, dan Micron menyatakan tidak mengetahui apa-apa mengenai program spionase tersebut. Sementara, Toshiba dan Samsung menolak berkomentar, sedangkan IBM tidak menjawab permintaan komentar dari media massa.

Berdasarkan sumber dari Reuters, NSA kadang menipu dengan cara seakan-akan menyerupai perusahaan pengembang peranti lunak. Hal itu dilakukan oleh NSA agar produsen hard drive yang bersangkutan memberikan source code mereka.

Melalui kode keamanan itulah, maka NSA dapat masuk dan mengeksploitasi firmware produk perangkat keras tersebut.

Adapun cara lainnya untuk memperoleh kode tersebut, pejabat NSA terkadang beralasan melakukan audit terhadap produk hard drive yang mana dalam audit tersebut NSA bisa dengan mudah menyalin kode yang dimaksud. (©IndoCropCircles.com)

Tidak ada komentar:

Posting Komentar